Nem is olyan régen – talán még friss az emlék mindannyiunkban – a klasszikus egyfaktoros ügyfélkapus KAÜ azonosítást használók megismerkedhettek a kétfaktoros hitelesítés rejtelmeivel, és ki-ki meggyőződése szerint választott 2FA authentikátort az emelt szintű kétfaktoros azonosítást biztosító ügyfélkapu használatához.

A TOTP, vagyis az időalapú egyszerhasználatos jelszó védi a felhasználói fiókunkat a felhasználónév és jelszó kompromittálódása esetén, amely megjelenését tekintve egy a felhasználó és a szolgáltató által ismert közös titok és a pontos idő felhasználásával, matematikai művelet eredményeképpen generált 30 másodpercig érvényes, 6 számjegyű azonosító.

Ezeket az azonosítókat klasszikusan okostelefonokra telepített authentikátor alkalmazásokkal állítjuk elő, azonban erre számos más lehetőséget is bemutattam korábban. A böngészőben futó TOTP.app sok vihart kavart az elmúlt hónapokban, s magam sem ajánlottam, de működési elvét tekintve rövidtávon – cookie alapon – ellátja a feladatát. Okoseszközök hiányában sokan választottak számítógépre telepített authentikátor programot – annak előnyeivel és hátrányaival együtt. Minden platformon elérhető ideális megoldásként sokan a jelszószéfeket választották, amelyek asztali-, mobilkörnyezetben és webes felületen is képesek hozzáféréseinket és 2FA azonosítóinkat kezelni. A fizikai biztonság és az okoseszköz-mentesség jegyében ajánlottam a hardveres tokeneket, amelyek bankkártya vagy kulcstartó méretben, önállóan, internetkapcsolat nélkül állítják elő a tárolt titok alapján a 2FA azonosítónkat. A hardverkulcsok – mint pl. a Token2 vagy a Yubikey – ezzel szemben az titok biztonságos tárolásában jeleskedve NFC kapcsolaton, vagy USB/Lightning csatlakozás útján szoftveresen állítják elő és jelenítik meg a kétfaktoros azonosítónkat.

Mint láthatjuk a közös titok alapján generált 2FA azonosító létrejöttének számos alternatívája elérhető. A hangsúly a közös titok és a pontos idő kapcsolatán alapuló matematikai műveleten van. Éppen ezért javasoltam magam is, hogy a kétfaktoros azonosítás beállításakor – így az Ügyfélkapu+ igénylés során is – mentsük el, fényképezzük le a QR-kódot és a mögötte rejlő, vizuálisan is olvasható „base32” karaktersort, amellyel későbbiekben a hozzáférési jogosultságaink módosítása nélkül is regisztrálhatunk új authentikátort!

Ezen a ponton – az eltárolt titok birtokában – lehetőségeink kiszélesednek!

Hozzáféréseink védelme és fenntartása érdekében bizonyára mindannyian felépítettünk egy katasztrófaelhárítási tervet! Gondoljunk csak bele! Jelszavainkat a jelszószéfben tároljuk, aminek kétfaktoros hitelesítését az e-mail fiókunkra és egy mobiltelefonos authentikátorra bíztuk. E-mail fiókunkat szintén erős jelszóval, és 2FA azonosítással védjük, amelyet a jelszószéfünk, és/vagy authentikátor alkalmazásunk állít elő! Ha egy külföldi nyaralás során beázik, megsemmisül a telefonunk, miként fogunk bejelentkezni webes környezetben a jelszószéfünkbe vagy e-mail fiókunkba az authentikátor nélkül? A biztonsági (tartalék) 2FA kulcsokat magunknál tartjuk, mindig aktualizálva? Minden szolgáltató biztosít ilyet? Ezzel szemben, ha semmi mást nem jegyzünk fel, csak a fent említettek szerint a kétfaktoros azonosítás alapjául szolgáló titkot, esetleg meg is tanuljuk a 8-16-32 karaktert, akkor egy új mobilon vagy webes környezetben is könnyedén előállíthatjuk az éppen aktuális azonosítónkat, és máris újra birtokba vehetjük jelszószéfünket és e-mail fiókunkat – a hazajutást célzó ügyintézés érdekében…! Erre, és sok más élethelyzetre mutatok az alábbiakban három gondolatébresztő lehetőséget, de ne elégedjünk meg ennyivel! A Mentor programomban komplex digitális életteret építhetünk együtt a kényelem és a biztonság igényéből – hogy elkerüljük a váratlan helyzeteket! Addig is, nézzük mit kínál a Token2 számunkra!

Token2 TOTP Toolset – a virtuális webes token

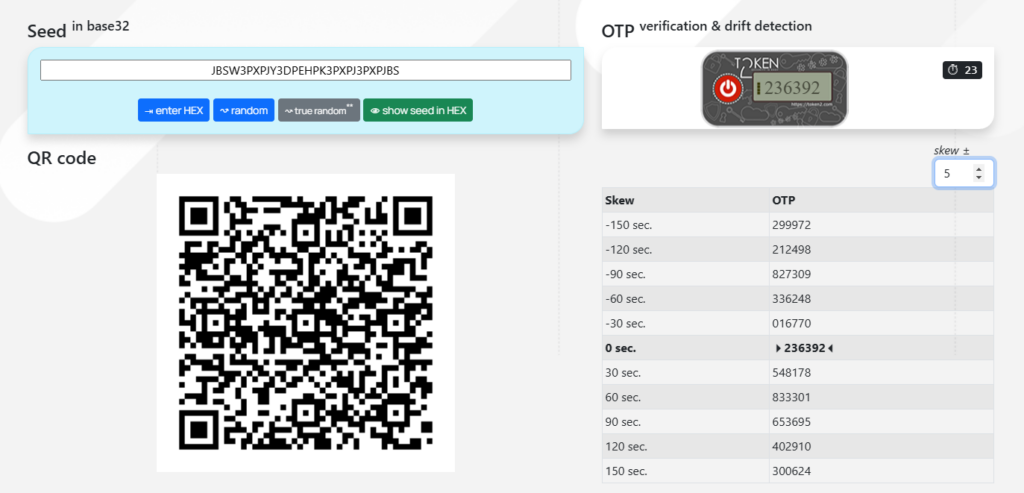

Mielőtt mélyebbre ássuk magunkat a base32 titok felhasználási lehetőségeiben, bizonyítsuk magunknak a folyamat működőképességét! Látogassunk el a Token2 weboldalára, és a Virtuális tokenek s konverterek köréből válasszuk a TOTP Toolset hosztolt verzióját! Nincs más dolgunk, mint az anno, közös titokként kapott QR-kód mögött rejlő titkot a „Seed” mezőbe beilleszteni, és máris megkapjuk az aktuális, a megelőző és a következő – tetszőleges számú – kétfaktoros azonosítónkat! Ugye milyen egyszerű? Csak a titok ismerete szükséges hozzá, és még a QR-kódot is megjeleníti számunkra!

Ennek a szolgáltatásnak sokkal több funkciója van ennél, saját felhasználásra – egyfajta backup módszerként – elégedjünk meg ennyivel. Összetettebb szolgáltatásokat valószínűleg egy jelszószéf, vagy authentikátor alkalmazás funkciói körében fogunk használni.

Token2 t2otp v2 – Command line TOTP Generator – a DOS parancsokat ismerőknek

Azt hiszem sokan emlékszünk még a DOS parancsok világára a PC-s világgal ismerkedésünk korszakából. Napjainkban már ritkábban vesszük elő ezt a tudásunkat, de néha bizony jól tud jönni a parancssor ismerete.

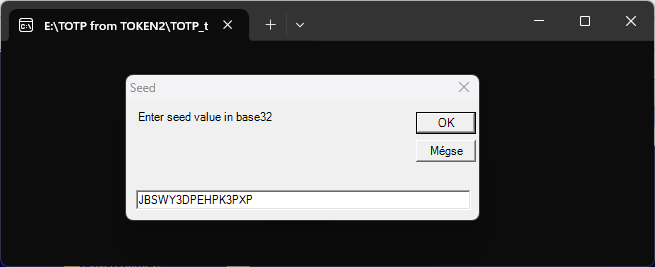

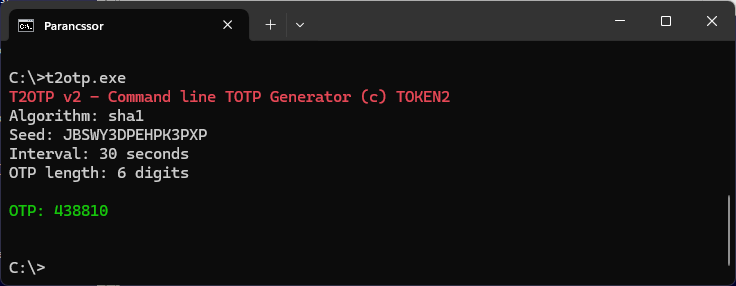

Ez az eszköz a Token2 hardveres tokenek parancssori emulátoraként 6 vagy 8 számjegyű OTP tetszőleges kombinációját képes generálni, 30 vagy 60 másodperces intervallummal, SHA1 vagy SHA256 algoritmussal. A t2otp v2 – Command line TOTP Generator alkalmazás egy aprócska, *.zip állományban letölthető *.exe futtatható állomány, amely parancssorban fut. Önmagában elindítva külön-külön ablakokban bekéri base32 formátumban a titkot, rákérdez hogy SHA1 vagy SHA256 algoritmust használjon, 6 vagy 8 karakteres azonosítót generáljon, és hogy 30 vagy 60 mp-es ciklusban számoljon. Az eredményt a parancssorban írja ki. Célszerű parancssorból futtatni, ezzel elkerülve az ablak azonnali bezáródását.

Aki anno elsajátította a Batch file készítés alapjait, annak tovább egyszerűsíthető a használata. Hozzunk létre egy tetszőleges nevű *.txt szöveges állományt a letöltött t2otp.exe állomány mellett. Nyissuk meg szerkesztésre, és rögzítsük benne az adatokat, ahol a dőlt betűvel szedett karakterek helyére illesszük be a saját titkunkat, majd annak érdekében hogy ne záródjon be azonnal a parancssori ablak, zárjuk új sorban egy pause paranccsal:

t2otp.exe JBSWY3DPEHPK3PXP sha1 6 30

pause

A tetszőlegesen elnevezett *.txt fájl kiterjesztését módosítsuk *.bat kiterjesztésre, így egy futtatható állományt hozunk létre. Az így – a t2otp.exe futtatható állománnyal azonos mappából – futtatott *.bat kiterjesztésű Batch fájlunk a titok felhasználásával előállítja a megfelelő 2FA azonosítónkat:

A fentiekkel egy végtelenségig egyszerű, hordozható lehetőséggel bővült a repertoárunk, amellyel idősebb, informatikában kevésbé jártas hozzátartozóinknak – akár egy parancsikon létrehozásával is – egyszerű alternatívát kínálhatunk az authentikátorokkal szemben. Jelentős hátránya, hogy az azonosító érvényességi idejét nem jeleníti meg, de erre is találunk megoldást!

Token2 Virtual TOTP Token Tool for Windows

Az előző DOS-os programhoz hasonló működési elvű windows alatt futó, grafikus megjelenítésű program a Virtual TOTP Token Tool. A Token2 oldalán elérhető aprócska program *.zip állományban letölthető, tartalmaz egy VirtualTOTP.exe futtatható állományt és egy token2.csv adatállományt.

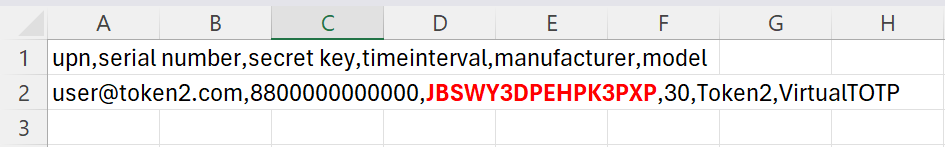

Excel programban alapértelmezetten megnyitható a CSV adatállomány, ahol – a működéshez elégséges mértékben – nem kell többet tennünk, mint a vesszővel elválasztott értékek közük a secret key mezőben a saját titkunkat rögzíteni – ezt pirossal jeleztem – majd a változásokat menteni.

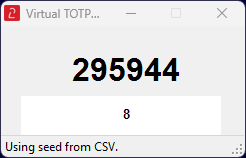

Ezt követően azonos mappából futtatható a VirtualTOTP.exe program a CSV adatállományból kiolvassa az adatokat, és a pontos idő ismeretében a fentiekhez hasonlóan kiszámolja a 2FA azonosítónkat, és egy folyamatosan megújuló ablakban, az azonosítót az érvényességgel együtt megjeleníti:

Ajánlható szintén – akár kiegészítő lehetőségként is – azoknak, akik az adott alkalmazáshoz kötődően egyszerű, vagy rendkívül gyakori 2FA authentikációs módot keresnek – figyelemmel arra, hogy az adott munkaállomás kompromittálódása a tárolt titkot, egyben a második védelmi vonalat is veszélyeztetheti.

Fontosnak tartom megjegyezni, hogy a felsorolt három megoldás a Token2.com tulajdona, és nem elsősorban végfelhasználói megoldásként kínálják az ügyfeleiknek. A tokenek, hardveres kulcsok forgalmazásával foglalkozó céget már említettem korábban, így a hardveres tokenizáció mintegy kiegészítéseként szerettem volna rámutatni, hogy a kétfaktoros TOTP alapú azonosításban rejlő lehetőségeink rendkívül változatosak, és ez csak tovább bővíthető a MFA hitelesítés meglévő, és dinamikusan fejlődő eszközkészletével!

Eme rendkívül komplex biztonságnak a kibertér minden szolgáltatását érintő igénye még sosem volt ennyire aktuális! Keress bizalommal ha szilárd alapokra építkeznél az online világban, s felépítjük együtt a digitális jövőd, „kibermagabiztosságod” alapjait!